Η Check Point® Software Technologies Ltd., πρωτοπόρος και παγκόσμιος ηγέτης λύσεων κυβερνοασφάλειας, δημοσίευσε τον Παγκόσμιο Δείκτη Απειλών για τον Νοέμβριο του 2024, τονίζοντας την αυξανόμενη πολυπλοκότητα των εγκληματιών του κυβερνοχώρου. Η έκθεση υπογραμμίζει τη ραγδαία άνοδο του Androxgh0st, το οποίο έχει πλέον ενσωματωθεί στο botnet Mozi, καθώς συνεχίζει να στοχεύει κρίσιμες υποδομές παγκοσμίως.

Οι υποδομές ζωτικής σημασίας – που καλύπτουν ενεργειακά δίκτυα, συστήματα μεταφορών, δίκτυα υγειονομικής περίθαλψης και άλλα – παραμένουν πρωταρχικός στόχος για τους εγκληματίες του κυβερνοχώρου λόγω του απαραίτητου ρόλου τους στην καθημερινή ζωή, αλλά και των τρωτών σημείων τους. Η διατάραξη αυτών των συστημάτων μπορεί να οδηγήσει σε εκτεταμένο χάος, οικονομικές απώλειες, ακόμη και σε απειλές για τη δημόσια ασφάλεια.

Οι ερευνητές ανακάλυψαν ότι το Androxgh0st, που βρίσκεται πλέον στην κορυφή της κατάταξης κακόβουλου λογισμικού, εκμεταλλεύεται ευπάθειες σε πολλαπλές πλατφόρμες, συμπεριλαμβανομένων συσκευών IoT και διακομιστών ιστού, βασικών στοιχείων κρίσιμων υποδομών. Υιοθετώντας τακτικές από το Mozi, στοχεύει συστήματα χρησιμοποιώντας μεθόδους απομακρυσμένης εκτέλεσης κώδικα και κλοπής διαπιστευτηρίων για να διατηρήσει μόνιμη πρόσβαση που επιτρέπει κακόβουλες δραστηριότητες όπως επιθέσεις DDoS και κλοπή δεδομένων. Το botnet διεισδύει σε κρίσιμες υποδομές μέσω μη επιδιορθωμένων ευπαθειών και η ενσωμάτωση των δυνατοτήτων του Mozi έχει επεκτείνει σημαντικά την εμβέλεια του Androxgh0st, επιτρέποντάς του να μολύνει περισσότερες συσκευές IoT και να ελέγχει ένα ευρύτερο φάσμα στόχων. Αυτές οι επιθέσεις δημιουργούν αλυσιδωτές επιπτώσεις σε όλους τους κλάδους, αναδεικνύοντας το υψηλό ρίσκο για τις κυβερνήσεις, τις επιχειρήσεις και τους ιδιώτες που βασίζονται σε αυτές τις υποδομές.

Μεταξύ των κορυφαίων απειλών κακόβουλου λογισμικού για κινητά, το Joker παραμένει το πιο διαδεδομένο, ακολουθούμενο από τα Anubis και Necro. Το Joker συνεχίζει να κλέβει μηνύματα SMS, επαφές και πληροφορίες συσκευής, ενώ παράλληλα εγγράφει σιωπηλά τα θύματα του σε premium υπηρεσίες. Εν τω μεταξύ, το τραπεζικό Trojan Anubis έχει αποκτήσει νέα χαρακτηριστικά, όπως απομακρυσμένη πρόσβαση, keylogging και λειτουργίες ransomware.

Η Maya Horowitz, VP of Research στην Check Point Software, σχολίασε το εξελισσόμενο τοπίο απειλών, δηλώνοντας: «Η άνοδος του Androxgh0st και η ενσωμάτωση του Mozi καταδεικνύει πώς οι εγκληματίες του κυβερνοχώρου εξελίσσουν συνεχώς τις τακτικές τους. Οι οργανισμοί πρέπει να προσαρμοστούν γρήγορα και να εφαρμόσουν ισχυρά μέτρα ασφαλείας που μπορούν να εντοπίσουν και να εξουδετερώσουν αυτές τις προηγμένες απειλές πριν προκαλέσουν σημαντική ζημιά».

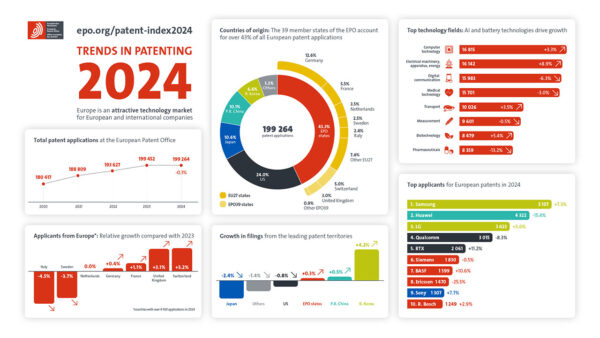

Top malware families

*Τα βέλη αφορούν την αλλαγή στην κατάταξη σε σχέση με τον προηγούμενο μήνα.

Το Androxgh0st είναι το πιο διαδεδομένο κακόβουλο λογισμικό αυτό το μήνα με αντίκτυπο 5% σε παγκόσμιους οργανισμούς, ακολουθούμενο στενά από το FakeUpdates με αντίκτυπο 5% και το AgentTesla με 3%.

- ↑ Androxgh0st – Το Androxgh0st είναι ένα botnet που στοχεύει σε πλατφόρμες Windows, Mac και Linux. Για την αρχική μόλυνση, το Androxgh0st εκμεταλλεύεται πολλαπλές ευπάθειες, στοχεύοντας συγκεκριμένα- το PHPUnit, το Laravel Framework και τον Apache Web Server. Το κακόβουλο λογισμικό κλέβει ευαίσθητες πληροφορίες, όπως πληροφορίες λογαριασμού Twilio, διαπιστευτήρια SMTP, κλειδί AWS κ.λπ. Χρησιμοποιεί αρχεία Laravel για να συλλέξει τις απαιτούμενες πληροφορίες. Διαθέτει διαφορετικές παραλλαγές οι οποίες σαρώνουν για διαφορετικές πληροφορίες.

- ↓ FakeUpdates – Το FakeUpdates (AKA SocGholish) είναι ένα πρόγραμμα λήψης γραμμένο σε JavaScript. Γράφει τα ωφέλιμα φορτία στο δίσκο πριν από την εκτόξευσή τους. Το FakeUpdates οδήγησε σε περαιτέρω συμβιβασμό μέσω πολλών πρόσθετων κακόβουλων προγραμμάτων, συμπεριλαμβανομένων των GootLoader, Dridex, NetSupport, DoppelPaymer και AZORult.

- ↔ AgentTesla – Το AgentTesla είναι ένα προηγμένο RAT που λειτουργεί ως keylogger και κλέφτης πληροφοριών, το οποίο είναι ικανό να παρακολουθεί και να συλλέγει την εισαγωγή πληκτρολογίου του θύματος, το πληκτρολόγιο του συστήματος, να λαμβάνει στιγμιότυπα οθόνης και να αποσπά διαπιστευτήρια σε διάφορα λογισμικά που είναι εγκατεστημένα στο μηχάνημα του θύματος (συμπεριλαμβανομένων των Google Chrome, Mozilla Firefox και του προγράμματος ηλεκτρονικού ταχυδρομείου Microsoft Outlook).

- ↑ Formbook – Το Formbook είναι ένα Infostealer που στοχεύει το λειτουργικό σύστημα Windows και εντοπίστηκε για πρώτη φορά το 2016. Διατίθεται στην αγορά ως κακόβουλο λογισμικό ως υπηρεσία (Malware as a Service – MaaS) σε υπόγεια φόρουμ hacking για τις ισχυρές τεχνικές αποφυγής και τη σχετικά χαμηλή τιμή του. Το FormBook συλλέγει διαπιστευτήρια από διάφορα προγράμματα περιήγησης στο διαδίκτυο, συλλέγει στιγμιότυπα οθόνης, παρακολουθεί και καταγράφει τις πληκτρολογήσεις και μπορεί να κατεβάζει και να εκτελεί αρχεία σύμφωνα με εντολές από το C&C του.

- ↑ Remcos – Το Remcos είναι ένα RAT που εμφανίστηκε για πρώτη φορά στη φύση το 2016. Το Remcos διανέμεται μέσω κακόβουλων εγγράφων του Microsoft Office, τα οποία επισυνάπτονται σε μηνύματα ηλεκτρονικού ταχυδρομείου SPAM, και έχει σχεδιαστεί για να παρακάμπτει την ασφάλεια UAC των Microsoft Windowss και να εκτελεί κακόβουλο λογισμικό με υψηλού επιπέδου προνόμια.

- ↔ AsyncRat – Το Asyncrat είναι ένα Trojan που στοχεύει στην πλατφόρμα των Windows. Αυτό το κακόβουλο λογισμικό αποστέλλει πληροφορίες συστήματος σχετικά με το στοχευόμενο σύστημα σε έναν απομακρυσμένο διακομιστή. Λαμβάνει εντολές από τον διακομιστή για να κατεβάσει και να εκτελέσει πρόσθετα, να τερματίσει διεργασίες, να απεγκαταστήσει/ενημερώσει τον εαυτό του και να καταγράψει στιγμιότυπα οθόνης του μολυσμένου συστήματος.

- ↓ NJRat – Το NJRat είναι ένα Trojan απομακρυσμένης πρόσβασης, που στοχεύει κυρίως κυβερνητικές υπηρεσίες και οργανισμούς στη Μέση Ανατολή. Το Trojan εμφανίστηκε για πρώτη φορά το 2012 και έχει πολλαπλές δυνατότητες: καταγραφή πληκτρολογήσεων, πρόσβαση στην κάμερα του θύματος, κλοπή διαπιστευτηρίων που είναι αποθηκευμένα σε προγράμματα περιήγησης, μεταφόρτωση και λήψη αρχείων, εκτέλεση χειρισμών διεργασιών και αρχείων και προβολή της επιφάνειας εργασίας του θύματος. Το NJRat μολύνει τα θύματα μέσω επιθέσεων phishing και drive-by downloads, και διαδίδεται μέσω μολυσμένων κλειδιών USB ή δικτυακών δίσκων, με την υποστήριξη λογισμικού διακομιστή Command & Control.

- ↑ Phorpiex – Το Phorpiex είναι ένα botnet (γνωστό και ως Trik) που είναι ενεργό από το 2010 και στην κορύφωσή του έλεγχε περισσότερους από ένα εκατομμύριο μολυσμένους υπολογιστές. Είναι γνωστό για τη διανομή άλλων οικογενειών κακόβουλου λογισμικού μέσω εκστρατειών spam, καθώς και για την τροφοδότηση εκστρατειών spam και sextortion μεγάλης κλίμακας.

- ↑ Cloud Eye – Το CloudEye είναι ένα πρόγραμμα λήψης που στοχεύει στην πλατφόρμα των Windows και χρησιμοποιείται για τη λήψη και εγκατάσταση κακόβουλων προγραμμάτων στους υπολογιστές των θυμάτων.

- ↑ Rilide – Μια κακόβουλη επέκταση προγράμματος περιήγησης που στοχεύει σε προγράμματα περιήγησης που βασίζονται στο Chromium, μιμούμενη νόμιμο λογισμικό για να διεισδύσει σε συστήματα. Εκμεταλλεύεται τις λειτουργίες του προγράμματος περιήγησης για την εκτέλεση επιβλαβών δραστηριοτήτων, όπως παρακολούθηση της περιήγησης στο διαδίκτυο, λήψη στιγμιότυπων οθόνης και εισαγωγή σεναρίων για την κλοπή κρυπτονομισμάτων. Το Rilide λειτουργεί κατεβάζοντας άλλα κακόβουλα προγράμματα, καταγράφοντας τις δραστηριότητες των χρηστών, ενώ μπορεί ακόμη και να χειραγωγήσει το περιεχόμενο του διαδικτύου για να εξαπατήσει τους χρήστες σε μη εξουσιοδοτημένες ενέργειες.

Top exploited vulnerabilities

- ↑ Command Injection Over HTTP (CVE-2021-43936, CVE-2022-24086) – Έχει αναφερθεί μια ευπάθεια που αφορά την εισαγωγή εντολών μέσω HTTP. Ένας απομακρυσμένος επιτιθέμενος μπορεί να εκμεταλλευτεί αυτό το πρόβλημα στέλνοντας ένα ειδικά διαμορφωμένο αίτημα στο θύμα. Η επιτυχής εκμετάλλευση θα επέτρεπε στον εισβολέα να εκτελέσει αυθαίρετο κώδικα στο μηχάνημα-στόχο.

- ↑ Web Server Exposed Git Repository Information Disclosure – Έχει αναφερθεί μια ευπάθεια αποκάλυψης πληροφοριών στο Git Repository. Η επιτυχής εκμετάλλευση αυτής της ευπάθειας θα μπορούσε να επιτρέψει την ακούσια αποκάλυψη πληροφοριών λογαριασμού.

- ↑ ZMap Security Scanner (CVE-2024-3378) – Το ZMap είναι ένα προϊόν σάρωσης ευπαθειών. Οι απομακρυσμένοι επιτιθέμενοι μπορούν να χρησιμοποιήσουν το ZMap για να εντοπίσουν ευπάθειες σε έναν διακομιστή-στόχο.

Top Mobile Malwares

Αυτόν τον μήνα το Joker βρίσκεται στην 1η θέση των πιο διαδεδομένων κακόβουλων προγραμμάτων για κινητά, ακολουθούμενο από τα Anubis και Necro.

- ↔ Joker – Ένα android Spyware στο Google Play, σχεδιασμένο να κλέβει μηνύματα SMS, λίστες επαφών και πληροφορίες της συσκευής. Επιπλέον, το κακόβουλο λογισμικό υπογράφει το θύμα σιωπηλά για premium υπηρεσίες σε διαφημιστικούς ιστότοπους.

- ↑ Anubis – Το Anubis είναι ένα τραπεζικό κακόβουλο λογισμικό Trojan που έχει σχεδιαστεί για κινητά τηλέφωνα Android. Από τότε που εντοπίστηκε αρχικά, έχει αποκτήσει πρόσθετες λειτουργίες, όπως λειτουργίες Remote Access Trojan (RAT), keylogger, δυνατότητες καταγραφής ήχου και διάφορες λειτουργίες ransomware. Έχει εντοπιστεί σε εκατοντάδες διαφορετικές εφαρμογές που είναι διαθέσιμες στο Google Store.

- ↓ Necro – Το Necro είναι ένα Android Trojan Dropper. Είναι ικανό να κατεβάζει άλλα κακόβουλα προγράμματα, να εμφανίζει ενοχλητικές διαφημίσεις και να κλέβει χρήματα χρεώνοντας πληρωμένες συνδρομές.

Top-Attacked Industries Globally

Αυτόν τον μήνα η Εκπαίδευση/Έρευνα παρέμεινε στην 1η θέση των βιομηχανιών που δέχθηκαν επίθεση παγκοσμίως, ακολουθούμενη από τις Επικοινωνίες και την Κυβέρνηση/Στρατιωτικό τομέα.

- Εκπαίδευση/Ερευνα

- Επικοινωνίες

- Κυβέρνηση/Στρατός

Top Ransomware Groups

Τα δεδομένα βασίζονται σε πληροφορίες από τους «ιστότοπους ντροπής» ransomware που διαχειρίζονται ομάδες ransomware διπλού εκβιασμού, οι οποίες δημοσιεύουν πληροφορίες για τα θύματα. Η RansomHub είναι η πιο διαδεδομένη ομάδα ransomware αυτόν τον μήνα, υπεύθυνη για το 16% των δημοσιευμένων επιθέσεων, ακολουθούμενη από την Akira με 6% και την Killsec3 με 6%.

- RansomHub – Το RansomHub είναι μια επιχείρηση Ransomware-as-a-Service (RaaS), η οποία εμφανίστηκε ως μια αναβαθμισμένη έκδοση του προηγουμένως γνωστού ransomware Knight. Το RansomHub που εμφανίστηκε εμφανώς στις αρχές του 2024 σε υπόγεια φόρουμ κυβερνοεγκλήματος, απέκτησε γρήγορα φήμη για τις επιθετικές εκστρατείες του που στόχευαν διάφορα συστήματα, συμπεριλαμβανομένων των Windows, macOS, Linux και ιδιαίτερα περιβάλλοντα VMware ESXi. Αυτό το κακόβουλο λογισμικό είναι γνωστό για τη χρήση εξελιγμένων μεθόδων κρυπτογράφησης.

- Akira – Το Akira Ransomware, που αναφέρθηκε για πρώτη φορά στις αρχές του 2023, στοχεύει τόσο σε συστήματα Windows όσο και σε συστήματα Linux. Χρησιμοποιεί συμμετρική κρυπτογράφηση με CryptGenRandom() και Chacha 2008 για την κρυπτογράφηση αρχείων και είναι παρόμοιο με το ransomware Conti v2 που διέρρευσε. Το Akira διανέμεται με διάφορα μέσα, συμπεριλαμβανομένων μολυσμένων συνημμένων email και exploits σε τελικά σημεία VPN. Μετά τη μόλυνση, κρυπτογραφεί δεδομένα και προσθέτει μια επέκταση «. akira» στα ονόματα των αρχείων, και στη συνέχεια παρουσιάζει ένα σημείωμα λύτρων που απαιτεί πληρωμή για την αποκρυπτογράφηση.

- KillSec3 – Η KillSec είναι μια ρωσόφωνη ομάδα απειλών στον κυβερνοχώρο που εμφανίστηκε τον Οκτώβριο του 2023. Λειτουργώντας μια πλατφόρμα Ransomware-as-a-Service (RaaS), η ομάδα προσφέρει επίσης μια σειρά άλλων επιθετικών υπηρεσιών κυβερνοεγκληματικότητας, συμπεριλαμβανομένων επιθέσεων DDoS και των λεγόμενων «υπηρεσιών δοκιμής διείσδυσης». Μια επισκόπηση της λίστας θυμάτων τους αποκαλύπτει έναν δυσανάλογα υψηλό αριθμό στόχων στην Ινδία και ένα ασυνήθιστα χαμηλό ποσοστό θυμάτων στις ΗΠΑ σε σύγκριση με παρόμοιες ομάδες. Στους κύριους στόχους τους περιλαμβάνονται οι τομείς της υγειονομικής περίθαλψης και της κυβέρνησης.